Anti-Ransomware

Harmony Endpoint identifica i comportamenti del ransomware, come la crittografia dei file o i tentativi di compromettere i backup del sistema operativo, e ripristina automaticamente i file crittografati dal ransomware in modo sicuro.

VAI ALLA DESCRIZIONE DELLA SOLUZIONE Zero-Phishing

La tecnologia Zero-Phishing® identifica e blocca l'uso di siti di phishing in tempo reale. I siti vengono ispezionati e se vengono valutati come malevoli, l'utente viene bloccato dall'inserire le proprie credenziali.

Zero-Phishing protegge anche da siti di phishing prima sconosciuti.

VAI ALLA DESCRIZIONE DELLA SOLUZIONE

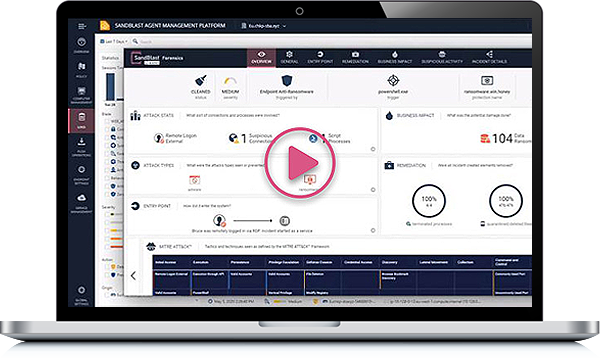

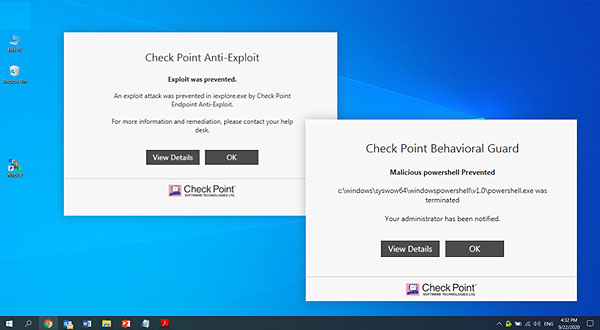

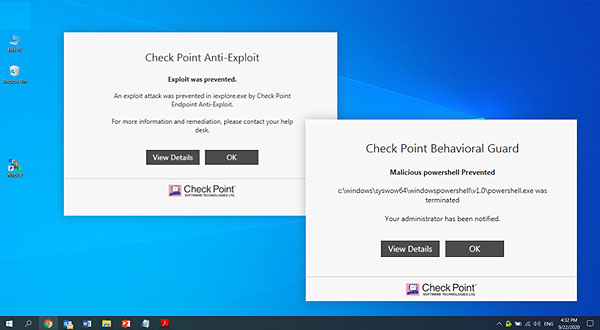

Protezioni contro Malware e Attacchi File-less

Bloccare il malware proveniente dalla navigazione web o dagli allegati di posta elettronica, prima che raggiunga l'endpoint, senza impattare sulla produttività degli utenti.

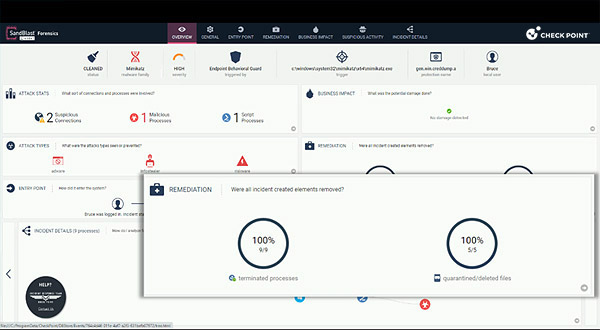

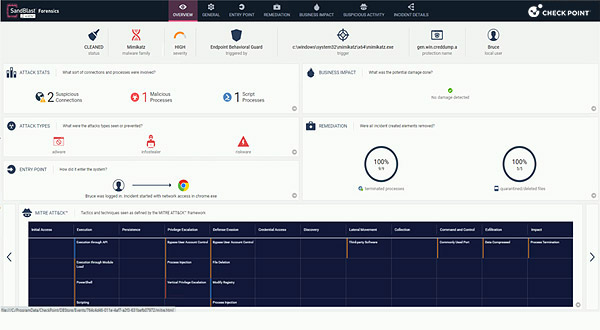

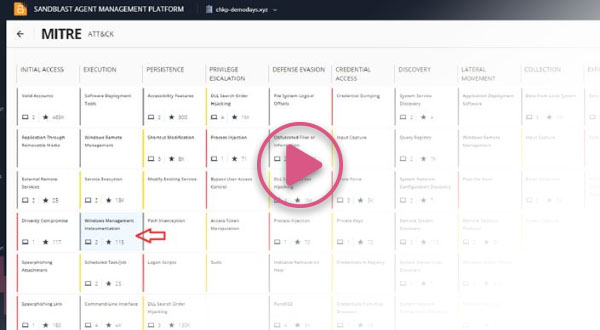

Endpoint Behavioral Guard identifica le famiglie di malware, gli attacchi file-less e altri comportamenti malevoli generici.

VAI ALLA DESCRIZIONE DELLA SOLUZIONEPrevenire il Furto di Credenziali

Threat Emulation & Extraction